��ͳ��90%�鿴��������,���Ѿ�ע�᱾վ��Ŷ

����Ҫ ��¼ �ſ������ػ�鿴��û���˺ţ�����ע��

×

GDA3���£���JEB���졢��ǿ����С��Android��������

GDA3����д�����з����������룬�ӷ���ࡢ�������������м������Ż����ṹ�������ȶ������ش�ı䣬ͬʱ������Ż�DEX�������桢������Ϊ������桢������棬���GDA1��GDA2���ڷ����ٶȡ��ȶ��ԡ�ʹ�����鷽�涼�м���ĸ��ƺ�������

3.0���� 1.�Զ�����Ϊɨ�����棬���������˶�����Ϊɨ���ٶȣ�����ǰɨ���ٶ�������2�����ϡ� 2.����ȫ�ֵ���APIɨ�蹦�ܣ��ɲ鿴��APK��ʹ�õ�������ЧAPI����(���а�����ʹ�õ�native����) 3.�Ż��˵���ַ��Զ�������ɫ�㷨������������ɫ���ٶȣ��������ڴ����У������Ƚ����ԡ� 4.��ȫ��д�˷��������棬���λ����˴������������о����������ۼ�������ʵ����Android�ֽ���ķ����룬������Ч���Ѿ��dz��ӽ�JEB�� 5.��S/s��ݼ�������ʱ��˫��������ʾ���bug. 6.��GDA�ļ������ļ���������Ҫ����ע���HKEY_CLASSES_ROOT�Ķ�дȨ�ޣ�

һ��������˵��

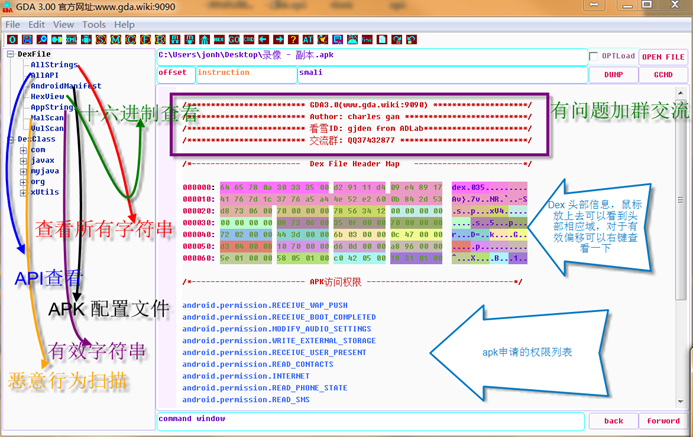

��GDA���ҽ�����Ҫ����apk�ļ���ק�����������ϣ�

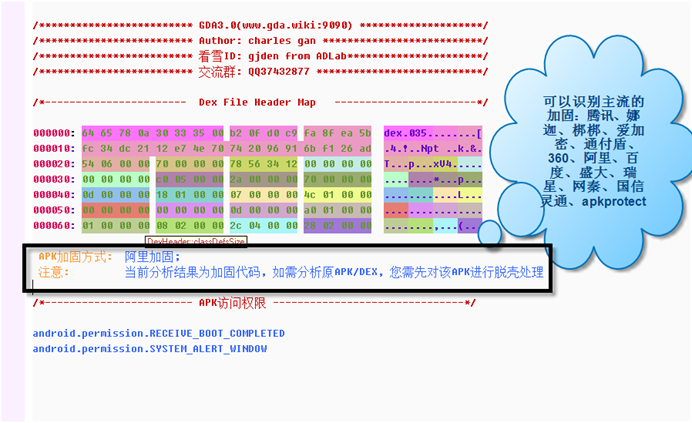

���App���ӹ̴�����GDA��Լӹ̽����Զ�ʶ����ʾ��Dexͷ��APKȨ��֮�䣬��ͼ

��

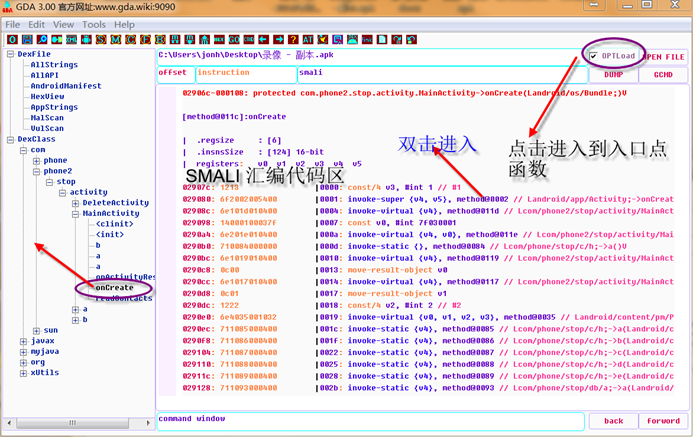

���OPTLoad���Խ��뵽APK����ں�����

�ڻ�������������F5�����뵱ǰ������

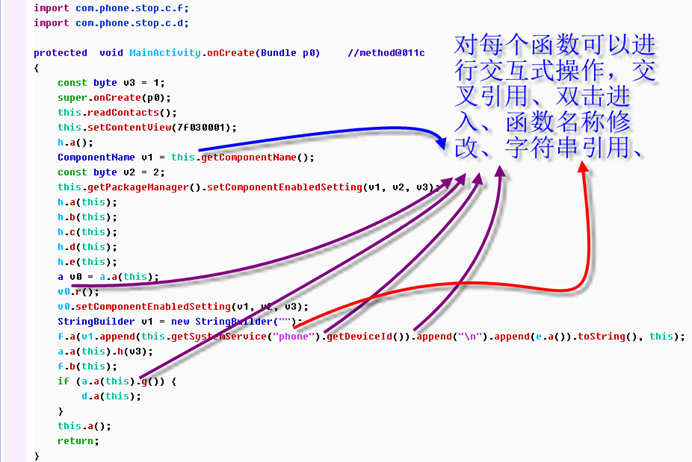

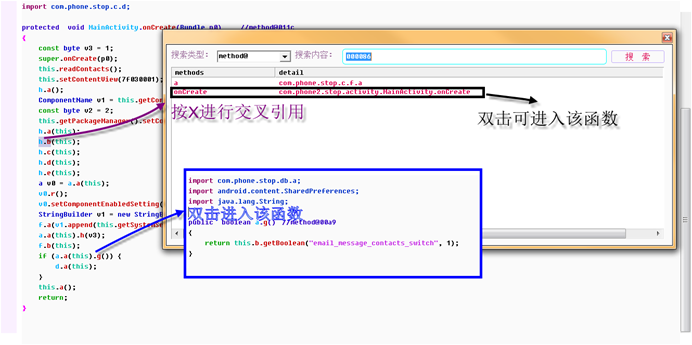

˫�����뱻���ú�����X�������ò鿴�����ߡ�

������ݼ�˵��

��ݼ�����˵��

| GDA��ݼ�����˵�� | ��ݼ� | | X | ��������,��λ�����ߣ�֧���ַ������࣬��������ʵ����smali��java�� | Esc/<-/Backspace | | -> | | G | | N | �����ڱ���/����/���ϣ�������������� | S | | C | | ���˫�� | ������ڷ�������˫�����Խ���鿴���������������ݡ� | M | �������ָ����ʱ�༭ָ���֧��smali���� | UP | �ѽ������������οؼ��ϣ�����up�����Է��ʻ����ڴ����һ������ | Down | �ѽ������������οؼ��ϣ����ʻ����ڴ����һ������ | D | Dump�����Ķ��������ݣ���֧��smali���� | Enter | | H | | Ctr+A | | Ctr+C | | Ctr+V | | Ctr+X | | Ctr+F | | Ctr+S | ���ֵ�ǰ������GDA���ݿ��ļ����緽������������ָ���ġ�ע�͡� |

������������

1.������XML����

��ȫ����ʵ�ֵĽ��룬���ƹ������뼼�����ɹ�����XML��

2.�㷨����

ʵ�ּ��ܽ��ܹ��ܣ�ʵ���������㷨��

Hash�㷨: md2 md4 md5 sha sha1 sha224 sha256 sha384 sha512

�ԳƼ��ܣ�des idea rc2 rc4 rc4-40 rc2-40 rc2-64 bf cast5 aes(128 192 256)������Ӧ��ģʽ��ecb cbc ofb cfb������ģʽ�磨cfb1 cfb8��

�ǶԳƼ��ܣ�RSA

�����㷨��base62, base64

4.�������ߣ�S��

|  /5

/5

|��վ��ͼ|�ֻ���|С����|������̳-������ |

��ICP��19007035��

|��վ��ͼ|�ֻ���|С����|������̳-������ |

��ICP��19007035��